OpenClaw:Chrome DevToolsアタッチと拡張機能リレーの違い・正しい使い分け 🔧🌐完全解説

OpenClaw 2026.3.13:DevTools

CDPアタッチ完全解説

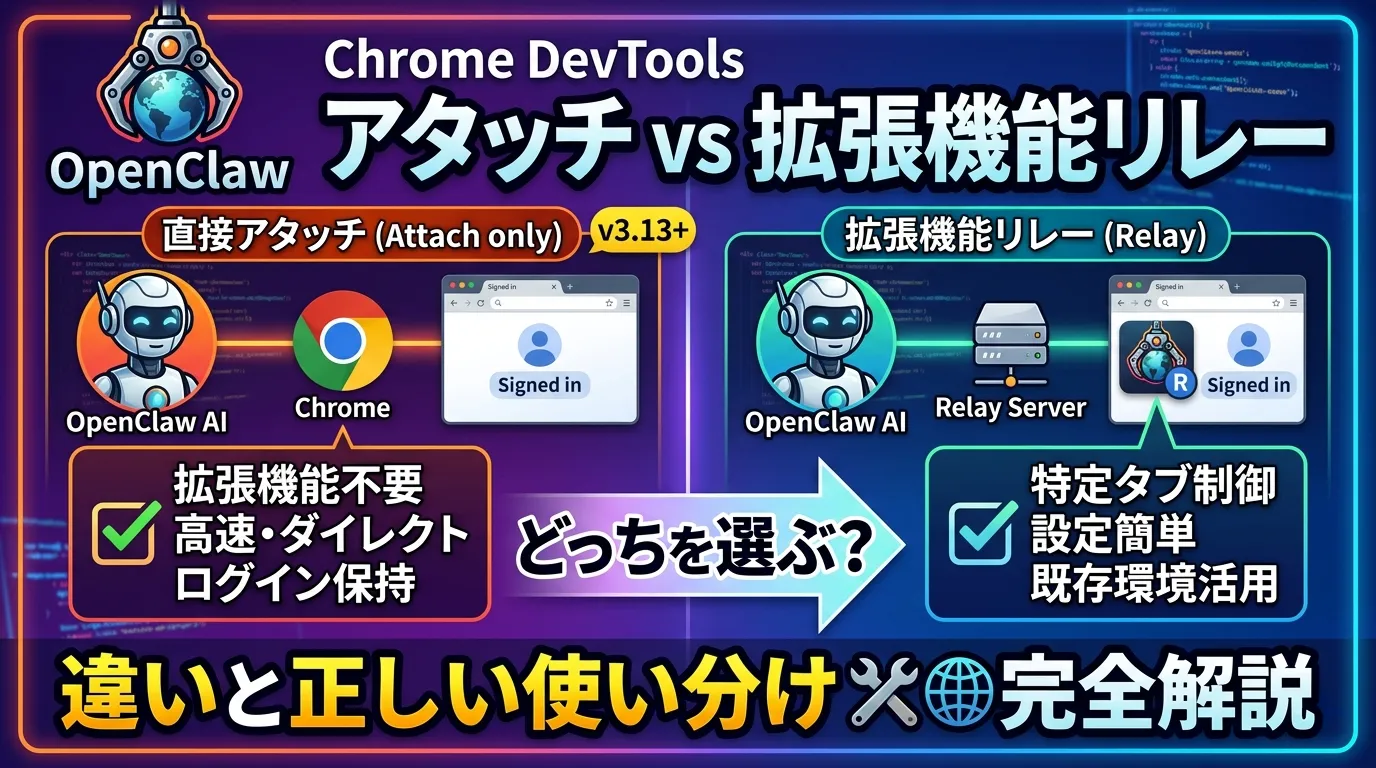

Chromeのライブセッションへ直接接続する新機能が登場。拡張機能リレーとの違いと、場面別の正しい使い分けを解説する。

3月14日リリースのOpenClaw v2026.3.13のハイライトは、署名済みChromeセッションへのライブアタッチ機能だ。Chrome DevToolsのリモートデバッグプロトコル(CDP)を活用し、すでに認証済みの実行中ブラウザセッションへ直接接続できる。拡張機能のインストールは不要で、既存のタブとログイン状態をそのまま引き継ぐ。

公式CDPアタッチモードを正式搭載。chrome://inspect/#remote-debugging の有効化手順と、Chromeの公式セットアップガイドへのリンクをドキュメントに追加。

profile="user"(ログイン済みホストブラウザ)と profile="chrome-relay"(拡張機能リレー)が追加。追加の browserSession セレクタなしで実ブラウザを呼び出せるよう改善。

OpenClaw 2026.3.13以降、ブラウザへの接続手段は2種類存在する。それぞれの仕組みと適した用途は大きく異なる。

Chromeの組み込みリモートデバッグプロトコル(CDP)を使用。ブラウザを新たに起動せず、実行中の既存セッションへアタッチする。拡張機能のインストールは不要だ。

- 有効化 chrome://inspect でトグルをオン

- 接続 ローカルポート 9222 経由

- 制限 PDF出力・networkidle 未対応

- 注意 Cookie・パスワード・全タブへのフルアクセス

OpenClaw拡張機能をインストールし、実行中タブへブリッジ経由で接続する。Chrome拡張機能のサンドボックス権限内で動作するため、アクセス範囲が限定され、リスクが低い。

- 対応 PDFエクスポート・ダウンロード検知

- 対応 wait –load networkidle

- 推奨 日常的な自動化・定期実行タスク

- 安全 サンドボックス権限内のみアクセス

| 項目 | DevTools CDPアタッチ | 拡張機能リレー |

|---|---|---|

| セットアップ | chrome://inspect でトグルをオン | OpenClaw拡張機能をインストール |

| アクセスレベル | ⚠️ フルセッション(Cookie・パスワード・全タブ) | ✅ 拡張機能サンドボックス内 |

| ログイン状態の引き継ぎ | ✅ 自然に引き継ぎ | ✅ 自然に引き継ぎ |

| 拡張機能が必要か | ❌ 不要 | ✅ 必要 |

| PDFエクスポート | ❌ 非対応 | ✅ 対応 |

| networkidle 対応 | ❌ 未対応 | ✅ 対応 |

| CSP制限サイト | ✅ 影響なし | ❌ ブロックされる場合あり |

| 拡張機能検出サイト | ✅ 検出されにくい | ❌ 検出される場合あり |

| 推奨用途 | 企業SSO・銀行・MFA対応・短期集中タスク | ✅ 日常自動化・定期実行・PDF出力 |

接続方式の選択は、タスクの性質とターゲットサイトの制約によって決まる。以下の4つの基準で迷わず判断できる。

銀行サイトや企業ツールは、window.chrome.runtime.id などで拡張機能の存在を能動的に検知し、セッションをロックする場合がある。厳格なCSPヘッダーが拡張機能スクリプトを遮断することも。→ DevTools接続一択。

「10分ごとに確認する」などのループタスクには拡張機能リレーを強く推奨する。DevToolsリモートデバッグはポート9222を常時開放した状態となり、稼働中ずっとCDPフルアクセスの攻撃面を抱えることになる。→ 拡張機能リレー。

これらの機能が必要なら現時点では拡張機能リレー一択だ。DevToolsアタッチモードはv2026.3.13時点でPDFエクスポートと wait --load networkidle に未対応。将来バージョンでの対応が期待される。→ 拡張機能リレー。

DevToolsアタッチは実ブラウザへの接続のため、MFAが表示されたら手動で認証を完了してからエージェントが再開できる。拡張機能リレーにはこの「一時停止して人間が介入する」仕組みがない。→ DevTools接続。

以下は拡張機能リレーが構造的な問題に直面する典型例だ。それぞれのケースで、DevToolsアタッチが有効な理由を具体的に示す。

マネージドブラウザポリシーによる拡張機能インストール禁止、クロスオリジンiframeへのコンテンツスクリプト注入不可、WebSocket/SSE経由のデータでDOMに出ないという3つの構造的ブロッカーが存在する。

Google Workspaceの管理ポリシーによる拡張機能制限、デプロイごとに変化する仮想DOMのクラス名、Googleの自動化検知(CAPTCHAリスク)が主な障壁だ。DevTools接続は通常の人間操作と区別できない。

厳格なCSPヘッダーが拡張機能スクリプトを遮断し、セキュリティスクリプトが拡張機能の存在を検知してセッションをロックする。フロー途中のMFA発生時に人間が介入できる点もDevToolsの優位性だ。

拡張機能はブラウザのCookieを共有しているため、購読済みのニュースサイトや研究データベースであれば、拡張機能リレーで十分にコンテンツへアクセスできる。ブラウザが認証Cookieをサーバーへ送信し、サーバーはフルのHTMLを返す。拡張機能はそのレンダリング済みDOMを読み取るだけでよい。DevToolsアタッチが有利になるのは、以下の限定的なケースだ。

判断の核心はシンプルだ。問うべきは「ログイン済みセッションが必要か」ではなく、「拡張機能が構造的に届かない場所にあるか」だ。どちらの方式も認証状態を引き継げる。差は権限の深さとサイトの壁の厚さにある。

- 企業SSO・マネージドブラウザ環境

- CSPや拡張機能検出により拡張機能がブロックされるサイト

- フロー途中でMFA認証が発生するタスク

- ネットワーク層のデータインターセプトが必要な場面

- 定期実行・ループタスク(ポート9222を常時開放しない)

- PDFエクスポート・ダウンロード検知が必要なタスク

- 標準的なペイウォールサイトの情報収集

- セキュリティリスクを最小化したい日常的な自動化